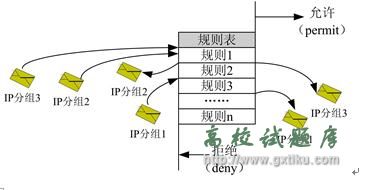

如下图所示,简述包过滤防火墙的工作原理及应用特点。

将利用虚假IP地址进行ICMP报文传输的攻击方法称为( )

A. ICMP泛洪 B. LAND攻击 C. 死亡之ping D. Smurf攻击

选择答案:查看解析

突破网络系统的第一步是( )。

A、口令破解 B、利用TCP/IP协议的攻击

C、源路由选择欺骗 D、各种形式的信息收集

( )是最常用的一类访问控制机制,用来决定一个用户是否有权访问一些特定客体的一种访问机制。

A. 强制访问控制 B. 访问控制列表

C. 自主访问控制 D. 访问控制矩阵